|

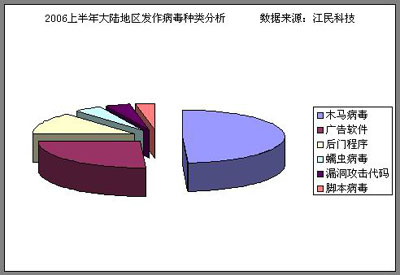

六、“QQ大盗” 病毒名称:Trojan/QQPass 病毒中文名:“QQ大盗” 病毒类型:木马 危险级别:★ 影响平台:Win9X/2000/XP/NT/Me 描述: Trojan/QQPass.ak是用Delphi编写并经UPX压缩的木马,用来窃取游戏"传奇"信息。 传播过程及特征: 1.创建下列文件: %System%\winsocks.dll, 91136字节 %Windir%\intren0t.exe, 91136字节 2.修改注册表: [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run] "Intren0t" = %Windir%\intren0t.exe [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices] "Intren0t" = %Windir%\intren0t.exe 这样,在Windows启动时,病毒就可以自动执行。 注:%Windir%为变量,一般为C:\Windows 或 C:\Winnt; %System%为变量,一般为C:\Windows\System (Windows 95/98/Me), C:\Winnt\System32 (Windows NT/2000), 或 C:\Windows\System32 (Windows XP)。 七、维京 病毒名称:Worm/Viking 病毒中文名:维京 病毒类型:蠕虫、木马 危险级别:★★★ 影响平台:Windows 98/ME/NT/2000/XP/2003 描述:该病毒同时具有文件型病毒、蠕虫病毒、病毒下载器等类病毒的特点,进入用户的电脑之后,它会从网上疯狂下载多个木马、QQ尾巴等安装在中毒电脑中,窃取用户的网络游戏密码,严重时造成系统完全崩溃。该病毒同时具有文件型病毒、蠕虫病毒、病毒下载器等类病毒的特点,进入用户的电脑之后,它会从网上疯狂下载多个木马、QQ尾巴等安装在中毒电脑中,窃取用户的网络游戏密码,严重时造成系统完全崩溃。 八、“传华木马” 病毒名称:Trojan/PSW.Chuanhua 病毒中文名:“传华木马” 病毒类型:木马 危险级别:★★ 影响平台:Windows 98/ME/NT/2000/XP/2003 描述: 出自同一个木马制作组织“传华”的若干木马变种。“传华木马”主要以盗取QQ或网络游戏的帐号密码为目的,变种极多,感染了大量用户。 九、“工行钓鱼木马” 病毒名称:TrojanSpy.Banker.yy 病毒中文名:“工行钓鱼木马” 病毒类型:木马 危险级别:★★★ 影响平台:Windows 98/ME/NT/2000/XP/2003 描述:这是一个十分狡猾的盗取网上银行密码的木马病毒。病毒运行后,在系统目录下生成svchost.exe文件,然后修改注册表启动项以使病毒文件随操作系统同时运行。 病毒运行后,会监视微软IE浏览器正在访问的网页,如果发现用户在工行网上银行个人银行登录页面上输入了帐号、密码,并进行了提交,就会弹出伪造的IE窗,内容如下: “为了给您提供更加优良的电子银行服务,6月25日我行对电子银行系统进行了升级。请您务必修改以上信息!” 病毒以此诱骗用户重新输入密码,并将窃取到的密码通过邮件发送到一个指定的163信箱。该病毒同时还会下载灰鸽子后门病毒,感染灰鸽子的用户系统将被黑客远程完全控制。 十、“敲诈者” 病毒名称:Trojan/Agent.bq 病毒中文名:“敲诈者” 病毒类型:木马 危险级别:★★★ 影响平台:Win 9X/ME/NT/2000/XP/2003 描述: 毒在本地磁盘根目录下建立一个属性为系统、隐藏和只读的备份文件夹,名为“控制面板.{ 21EC2020-3AEA-1069-A2DD-08002B30309D}”,同时搜索本地磁盘上的用户常用格式文档(包括.xls、.doc、.mdb、.ppt、wps、.zip、.rar),把搜索到的文件移动到上述备份文件夹中,造成用户常用文档丢失的假象。 2006年上半年中国(大陆)地区计算机病毒疫情报告 据江民反病毒中心监测统计,2006年上半年,病毒主要呈现以下特征: 一、木马仍然是病毒主流,变种层出不穷 2006年上半年,江民反病毒中心共截获新病毒33358种,另据江民病毒预警中心监测的数据显示,1至6月全国共有7322453台计算机感染了病毒,其中感染木马病毒电脑2384868台,占病毒感染电脑总数的32.56%,感染广告软件电脑1253918台,占病毒感染电脑总数的17.12%,感染后门程序电脑 664589台,占病毒感染电脑总数的9.03%,蠕虫病毒216228台,占病毒感染电脑总数的2.95%,监测发现漏洞攻击代码感染181769台,占病毒感染电脑总数的2.48%,脚本病毒感染15152台,占病毒感染电脑总数的2.06%。

2006年上半年大陆地区病毒发作种类分析 二、僵尸网络病毒大肆传播,但较去年呈下降趋势 虽然3月份江民反病毒中心监测到“瑞波”“高波”变种等BOT类仍然在网上大肆传播,但较2005年相比,僵尸网络无论在数量还是在规模上,都呈现下降趋势,但新发现的BOT病毒传播和感染能力比较强,综合利用了微软操作系统的多种漏洞。 3月2日,江民公司反病毒中心连续监测到“瑞波”“高波”病毒变种(Backdoor/RBot.auv)正在国内迅速蔓延。“瑞波”变种经过多层压缩加密壳处理,可以利用多种系统漏洞进行传播,感染能力很强。中毒计算机将被黑客完全控制,成为"僵尸电脑"。由于此病毒会扫描感染目标,因此可以造成局域网拥堵。病毒运行后,连接IRC服务器,接收并执行黑客设置的黑客命令,这些命令可能是任意文件操作、注册表操作、键盘记录、下载执行远程程序、任意网络操作等。病毒通过MS03-007、MS03-026、MS04-011、MS04-031等多种系统漏洞进行传播,感染能力很强。病毒传播过程中,会发送大量网络包,用于扫描局域网内存在漏洞的计算机,可以导致局域网拥堵甚至瘫痪。 “高波”(Worm_AgoBot)新变种常驻内存,利用系统多种漏洞和通过远程攻击弱密码系统进行主动传播,利用mIRC软件进行远程控制。蠕虫还会连接IRC服务器,接收并执行黑客命令,使被感染计算机成为“僵尸电脑”。 3月2日当天,江民病毒预警系统共收到近200例用户上报的“瑞波”病毒样本,截止到3月3日凌晨,江民病毒预警系统共收到584例“高波”变种上报样本,上报人数是“瑞波”的三倍。 三、灰色软件大肆传播,呈借力木马传播新特征 由于利益驱动,灰色软件(例如广告件、间谍软件)在2006年传播十分广泛,上半年江民KV病毒预警中心监测数量显示,在电脑用户感染数量较多的前10名病毒中,Adware类灰色软件占了5个,在整个发作病毒总数中占了8.01%的比例,数量十分惊人。灰色软件除了通过QQ进行群发带毒链接等途径传播外,还呈现了助借木马病毒进行传播的新特征。3月14日,江民反病毒中心监测到,六款恶意软件捆绑在“安哥”(TrojanDropper.Agent.we)变种身上在互联网大肆传播,六款恶意软件分别为:海啸广告秘书、NewWeb收藏入侵者(SCIntruder)、傲讯浏览器插件、IEHelper插件(从yiqilai.com上下载广告信息)、鸿联网盟插件,还有一个病毒作者自己写的广告弹出木马。 四、微软WMF 0day漏洞频遭利用,多家网站被种植木马 微软在2005年12月份被暴出存在WMF漏洞后,2006年1月和2月该漏洞频遭病毒利用。网上最多发现利用该漏洞的恶意代码200多种,春节前后,江民反病毒研究中心监测发现多家网站被种植此类木马病毒,与此同时,网上众多网站都在公开售卖WMF木马生成器。WMF木马除了在各存在漏洞的网站"挂马"传播外,还通过"QQ尾巴"病毒传播。病毒通过QQ向在线好友发送带有病毒链接的信息,用户一旦点击该链接就会中毒。 五、病毒呈现绑架电脑数据敲诈钱财新趋势 2006年6月份,江民反病毒中心监测到国内首例通过隐藏电脑用户数据进行勒索钱财的敲诈病毒,虽然此类病毒在国外早有报道,但在国内尚属首次。“敲诈者”病毒通过恶意隐藏电脑用户常用的文档,然后要求中毒者向某指定账户打入一定数额的人民币购买其所谓的“正版序列号”进行数据恢复。目前该病毒已经出现多个变种,而且病毒源代码也被公布在网上,江民反病毒中心接到多例用户举报感染该病毒的求助报告。 六、U盘成病毒传播新途径 U盘的广泛应用为病毒的传播提供了温床,由于众多电脑用户通过接入U盘进行电脑数据互换,许多人在接入电脑前没有进行病毒扫描,病毒开始瞄准了这一空档藏身其中,成为电脑数据的一大杀手。今年1月份上半月,江民反病毒研究中心接到来自不同地区的用户反映,他们电脑中DOC格式的WORD文件突然神秘失踪,奇怪的是,存放DOC文件的文件夹却仍然存在,而且其它类型的文档文件如电子表格XLS、幻灯片PPT等却没有异常。经江民反病毒中心分析,用户受害的原因系感染了一名为“WORD文档杀手”(Trojan/DelDoc)新病毒,该病毒一旦发作,可以将office用户的WORD文档逐个删除,所有windows版本用户无一幸免。此病毒还能自我加载到U盘的自动运行文件里,这样,一旦用户将感染了该病毒的U盘接入电脑,WORD文档杀手病毒就会自动运行,导致所有WORD文档神秘失踪。 |

06年上半年十大病毒灰鸽子成毒王

新闻录入:贯通日本语 责任编辑:贯通日本语

相关文章

日本大阪府出现首例变异新冠病毒死亡病例

日本出现首例变异新冠病毒死亡病例

12人确诊 日本千叶县首次发生变异新冠病毒群聚感染事件

日本3月3日新增确诊病例1244例 新增变异新冠病毒感染病例17例

日本的变异病毒感染病例达345例 大阪一地就超过50例

日本第二轮紧急状态部分解除,留学生、商务人士赴日还需再等等

日本25日新增确诊病例1076例 再次发现8例变异新冠病毒确诊病例

日本3月3日新增确诊病例1244例 新增变异新冠病毒感染病例17例

日本24日新增确诊病例921例 又发现10例变异新冠病毒确诊病例

日本国内发生变异新冠病毒的群聚感染事件 有可能引发第四波疫情

大阪首次发现感染英国变异病毒的病例 均没有出国经历

大阪首次发现感染英国变异病毒的病例 均没有出国经历

日本25日新增确诊病例1076例 再次发现8例变异新冠病毒确诊病例

日本18日新增确诊病例1538例 从1都6县发现变异新冠病毒

日本再次发现9名变异新冠病毒感染者 都没有去过海外

塑料也能杀新冠?日本材料企业相继推出抗病毒新产品

日本24日新增确诊病例921例 又发现10例变异新冠病毒确诊病例

日本国内发生变异新冠病毒的群聚感染事件 有可能引发第四波疫情

大阪首次发现感染英国变异病毒的病例 均没有出国经历

日本再次发现9名变异新冠病毒感染者 都没有去过海外

日本宣布发现一种新型变异新冠病毒

日本18日新增确诊病例1538例 从1都6县发现变异新冠病毒

日本三重县自行延长“紧急事态宣言”至3月7日

日本首次发生变异新冠病毒聚集性感染事件

东京奥组委又有2人确诊感染新冠 累计已增至22人